Hot Blogs

Publicado por

Hackulus

6 consejos para convertirte en Hacker

- Obtener vínculo

- X

- Correo electrónico

- Otras apps

Publicado por

Hackulus

ACADEMIA ESET Security

- Obtener vínculo

- X

- Correo electrónico

- Otras apps

Publicado por

Hackulus

5 ROBOTS SENCILLOS DE CONSTRUIR

- Obtener vínculo

- X

- Correo electrónico

- Otras apps

Publicado por

Hackulus

Curso : Introduccion al Hacking y Cyberseguridad

- Obtener vínculo

- X

- Correo electrónico

- Otras apps

Publicado por

Hackulus

LIBROS GRATIS: DIBUJO TÉCNICO CON GRÁFICAS DE INGENIERIA, 14va Edición

- Obtener vínculo

- X

- Correo electrónico

- Otras apps

Publicado por

Hackulus

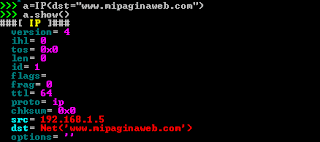

SCAPY: Manipulación de Paquetes IPV4

- Obtener vínculo

- X

- Correo electrónico

- Otras apps

Publicado por

Hackulus

¡RESCUE USB!

- Obtener vínculo

- X

- Correo electrónico

- Otras apps

Publicado por

Hackulus

Programación Estadística con R

- Obtener vínculo

- X

- Correo electrónico

- Otras apps

- Obtener vínculo

- X

- Correo electrónico

- Otras apps

Publicado por

Hackulus

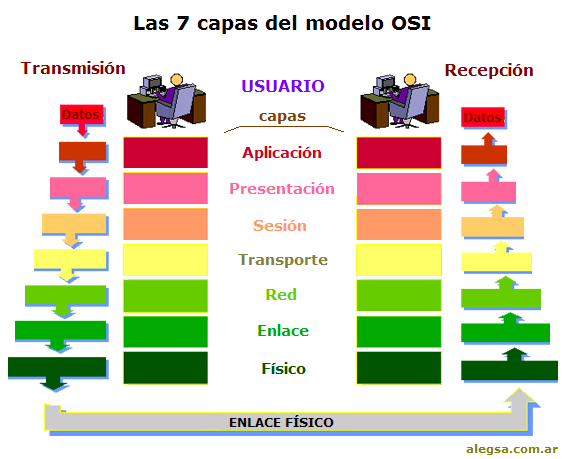

Que es, como funciona y para que sirve el Modelo OSI

Modelo OSI

Que es, como funciona y para que sirve el Modelo OSI

El modelo OSI es sin

dudas el origen de todos los padrones que utilizamos para comunicación entre

hardware y software.

Todos nosotros en

algún momento ya escuchamos hablar de él, no siempre fue así.

Empecemos desde el

comienzo y entendamos el modelo OSI.

Modelo OSI: La historia que cambio las redes

Hace mucho tiempo las

computadoras de distintos fabricantes no se reconocían por red, lo que

ocasionaba muchos problemas.

Imaginemos que una

gran compañía que tenía todos los servidores de una marca X.

Adquiere otra compañía

más chica con servidores de una marca Y.

Para que los

servidores de las dos compañías se comunicaran.

Había que cambiar

todos los servidores de marca Y cambiándolos a servidores de marca X.

Las compañías

empezaron a presionar el gobierno por toda la plata que tenían que gastar.

Los gobiernos

presionaron a la Organización Internacional de Normalización (ISO,

International Organization for Standardization) por un modelo de referencia.

Es de ahí que en 1984

la Organización Internacional de Normalización publica su estándar.

El modelo de

interconexión de sistemas abiertos (Open Systems Interconnect), también

conocido como Modelo OSI (ISO/IEC 7498-1).

Modelo OSI: Un modelo

de siete niveles o siete capas

El modelo de

comunicación universal estaba definido, y funcionaba con siete diferentes

niveles.

Estes

niveles tiene que ver con los diferentes niveles de software y hardware

que existían en ese momento.

Y cuales son los siete

niveles?

En general el flujo de

datos se hace desde la camada más alta a la camada más baja.

Es de esta forma,

nosotros seguiremos el flujo.

Las capas del modelo

OSI

Séptimo Nivel – Nivel

o Capa de aplicación

La capa de aplicación

es la capa del modelo OSI más cercana al usuario, por esta razón es también el

nivel que tiene el mayor número de protocolos existentes, ya que los usuarios

son los que tienen un gran número de necesidades.

Este nivel es

responsable por convertir las diferencias que existen entre los varios sistemas

operativos y aplicativos para un padrón, es decir, esta camada recibe las

informaciones que viene del usuario que llamamos SDU (Service Data Unit) y

adiciona la información de control que llamamos de PCI (Protocol Control

Information) para que tengamos como salida la conocida PDU (Protocol Data

Unit).

Los protocolos más

conocidos de esta capa son: NFS, AFP, HTTP, SMTP, FTP, SSH, Telnet, SIP, RDP,

IRC, SNMP, NNTP, POP3, IMAP, BitTorrent, DNS, entre otros.

Sexto Nivel – Nivel o

Capa de presentación

Es una camada

intermedia entre la sesión y aplicación.

Es responsable que la

información se pueda enviar de manera que el receptor la pueda entender.

En ella se tratan

aspectos tales como la semántica y la sintaxis de los datos transmitidos.

Por ejemplo, la

conversión para que protocolos como el tcp/ip puedan hablar con el ipx/spx.

Esta capa también

permite cifrar los datos y comprimirlos.

Por ejemplo: la

conversión de datos de ASCII para EBCDIC.

La criptografía de

datos también es hecha en esta capa.

Por lo tanto, podría

decirse que esta capa actúa como un traductor universal.

Quinto nivel – Nivel o

capa de sesión

Esta capa es la que se

encarga de mantener y controlar el enlace establecido entre dos computadores

que están transmitiendo datos de cualquier índole.

Para obtener éxito en

el proceso de comunicación.

La capa de sesión

tiene que preocuparse con la sincronización entre hosts, para que la sesión

abierta entre ellos se mantenga arriba.

Los protocolos más

conocidos de esta capa son: SMTP, FTP, SAP, SSH, ZIP, RCP, SCP, Netbios, ASP,

entre otros.

Cuarto Nivel – Nivel o

capa de transporte

La capa de transporte

garantiza que los mensajes lleguen a su destinatario sin errores, en la

secuencia correcta y sin pérdidas de datos.

Los protocolos de

capas superiores no tienen cualquier preocupación por la transferencia de

datos.

También es esta capa

que se encarga de recibir los datos enviados por la capa de sesión.

Después de

fragmentarlos para que se envié a la capa de red.

En la recepción hace

el proceso inverso.

Juntando los paquetes

enviados por la capa de red en segmentos para la capa de sesión.

Pausa para una información importante.

La importancia de la capa de transporte

La capa de transporte

separa las capas de nivel de aplicación (capas de la 5 hasta la 7) de las capas

de nivel físico (capas de la 1 hasta la 3).

Esta capa hace la

comunicación entre esos dos grupos y determina la clase de servicio necesaria.

La clase de servicio

puede ser orientada a la conexión.

Con el control de los

errores y servicio de confirmación de la recepción de paquetes (TCP).

La clase de servicio

también puede no ser orientada a la conexión.

Sin todo los controles

de error y recepción de paquetes (UDP).

El hardware y/o

software que está adentro de la capa de transporte, se comunica con sus

usuarios por medio de las reglas de servicio que se intercambian por medio de

uno o más TSAP (Transport Service Access Point), que son manejadas acorde al

tipo de servicio prestado.

Estas reglas son

transportadas por las TPDU (Transport Protocol Data Unit).

El tamaño y la

complejidad de un protocolo de transporte va a depender del tipo de servicio

que él puede obtener en la capa de red, o sea, en una capa de red que pueda

hacer el transporte con más confianza con capacidad de circuito virtual, una

capa de transporte mínima es necesaria.

Si la capa de red no

es muy confiable o si solo tiene el soporte a datagramas, el protocolo de

transporte tendrá que incluir tareas externas de detección y recuperación de

errores.

Modos de los protocolos de transporte

La ISO define que los

protocolos de transporte pueden operar en dos modos:

Orientado a la

conexión – Como ejemplo de protocolo que está orientado a la conexión, tenemos

el TCP.

No orientado a la

conexión – Como ejemplo de protocolo que no está orientado a la conexión,

tenemos el UDP.

Creo que ya queda

bastante claro que los protocolos de transporte que no están orientados a la

conexión no son confiables, ya que no garantizan las entregas de las TPDU, y

tampoco la ordenación de ellas.

Todavía, en

estructuras donde el servicio de la capa de red, y las dos inferiores, es

bastante confiable, como en redes locales o datacenters, un protocolo de

transporte que no orientado a la conexión suele ser utilizado, más que nada

para disminuir el overhead de los protocolos orientados a la conexión.

Clases de la capa de Transporte

Las funciones

implantadas por la capa de transporte están directamente relacionadas a la calidad

del servicio deseado, con este pensamiento se crearon cinco clases de

protocolos orientados a la conexión:

- Clase 0: es la más simple de

todas, en ella no hay ninguno mecanismo de detección y recuperación de

errores;

- Clase 1: en esta clase se hace

solamente la recuperación de errores básicos señalizados por la red;

- Clase 2: esta clase permite que

varias conexiones de transporte sean multiplexadas arriba de una única

conexión de red, en ella también se puede implantar mecanismos de control

de flujo;

- Clase 3: en esta clase podemos

definir la recuperación de los errores señalizados por la red y que varias

conexiones de transporte sean multiplexadas arriba de una conexión de red;

- Clase 4: esta clase permite que

se configure la detección y recuperación de errores y también que varias

conexiones de transporte sean multiplexadas arriba de una única conexión

de red.

Los protocolos más

conocidos de esta capa son: TCP, UDP, ZIP, NBP, IPX/SPX.

Camadas que van de una

punta a la otra punta

Las capas que vimos

hasta ahora son capas que van desde el origen hasta el destino o de

punta-a-punta.

Estas capas superiores

no consideran los detalles de los recursos subyacentes.

Los softwares en las

capas de transporte, de sesión, de presentación y de aplicación por lo

general están en el host de origen.

Estas capas superiores

hablan directamente con los softwares similares en el host de destino.

Utilizan una secuencia

especial de bits.

Esta secuencia esta al

principio y al final del flujo inicial de bits y de mensajes de control.

Las capas inferiores

que vamos a detallar, miran toda las sub partes del camino de manera

independiente.

Cuanto más cercano de

la capa física, en mayor detalle.

Así también en

mayor cantidad de partes se puede dividir una misma trama entre origen y

destino.

Retomando con las

capas del Modelo OSI

Tercer Nivel – Nivel o

capa de red

La capa de red provee

los medio funcionales y de procedimiento para que se haga la transferencia de

tamaño variable de datos en secuencias, de una origen en un host que se

encuentra en una red de datos para un host de destino que se encuentra en una

red de datos diferente, tratando de mantener la calidad de servicio que habría

sido requerida por la capa de transporte.

Los dispositivos que

facilitan tal tarea se denominan encaminadores o enrutadores, aunque es más

frecuente encontrarlo con el nombre en inglés routers.

Los routers trabajan

en esta capa, aunque pueden actuar como switch de nivel 2 en determinados

casos, dependiendo de la función que se le asigne.

Los firewalls actúan

sobre esta capa principalmente, para descartar direcciones de máquinas.

La capa de red hace el

enrutamiento de funciones, y también puede hacer la fragmentación y rearmado de

datos.

También pueden

enviar reportes de los errores en la entrega de paquetes.

“Gracias a las

funciones que realizan los routers, es que se hace posible la existencia de la

internet”

Esta capa se puede dividir en tres sub capas:

- Sub capa de acceso – se

consideran para esta sub capa los protocolos que trabajan directamente con

la interface para redes, tales como X.25;

- Sub capa dependiente de

convergencia – esta sub capa se hace necesaria para elevar el nivel de una

rede de tránsito, hasta el nivel de una red en cada punta;

- Sub capa independiente de

convergencia – esta sub capa esta para hacer la transferencia a través de

múltiples redes. Controla la operación da las sub redes, enrutamiento de

paquetes, control de congestionamiento, tarifación y hace posible que

redes heterogéneas estén interconectadas.

Los protocolos más

conocidos de esta capa son: IP, IPX/SPX, X.25, APPLETALK, RIP, IGRP, EIGRP,

OSPF, BGP, IS-IS, entre otros.

Según Nivel – Nivel o

capa de enlace de datos

La capa de enlace de

datos proporciona tránsito de datos confiable a través de un enlace físico.

Lo que permite que las

capas superiores a ella, estén seguras de que la transmisión de datos a través

del vínculo físico se va a realizar prácticamente sin errores.

Esta capa se ocupa del

direccionamiento físico, del acceso al medio, de la detección de errores, de la

distribución ordenada de tramas y del control del flujo.

Es uno de los aspectos

más importantes que revisar en el momento de conectar dos ordenadores.

Ya que está entre la

capa 1 y 3 como parte esencial para la creación de sus protocolos básicos, para

regular la forma de la conexión entre computadoras así determinando el paso de

tramas.

Trama = unidad de

medida de la información en esta capa, que no es más que la segmentación de los

datos trasladándolos por medio de paquetes.

Es importante mantener

una excelente adecuación al medio físico (los más usados son el cable UTP, par

trenzado o de 8 hilos, y la fibra óptica, multimodo y monomodo), con el medio

de red que re direcciona las conexiones mediante un router.

El dispositivo que usa

la capa de enlace es el Switch.

El Switch se encarga

de recibir los datos del router y enviar cada uno de estos a sus respectivos

destinatarios:

- servidores.

- computadoras.

- teléfonos IP.

- teléfonos móviles.

- impresoras.

- tabletas.

- diferentes dispositivos con

acceso a la red.

Sub niveles de la capa de enlace de datos

El nivel de enlace

está dividido en dos sub niveles:

- Sub nivel superior – control

lógico del enlace (LLC – Logical Link Control) – El protocolo LLC puede

ser usado sobre todos los protocolos IEEE del sub nivel MAC, como por

ejemplo, el IEEE 802.3 (Ethernet), IEEE 802.4 (Token Bus) e IEEE 802.5

(Token Ring). Él oculta las diferencias entre los protocolos del sub nivel

MAC. Se usa el LLC cuando es necesario lograr un control de flujo o una

comunicación confiable;

- Sub nivel inferior – control de

acceso al medio (MAC – Medium Access Control) tiene algunos protocolos

importantes, como el IEEE 802.3 (Ethernet), IEEE 802.4 (Token Bus) e IEEE

802.5 (Token Ring). El protocolo de nivel superior puede usar o no el sub

nivel LLC, dependiendo de la confiabilidad esperada para ese nivel.

Los protocolos más

conocidos de esta capa son: ARP, PPP, LAPB, SLIP, SDLC, HDLC, LAPD, Frame

Relay, IEEE, entre otros.

Primer Nivel – Nivel o

capa físico

La capa física define

las especificaciones eléctricas, mecánicas, de procedimiento y funcionales.

Para activar, mantener

y desactivar el enlace físico entre sistemas finales.

Sus principales

funciones se pueden resumir como:

- Definir el medio o medios físicos por los que va a

viajar la comunicación: cable de pares trenzados (o no, como en

RS232/EIA232), cable coaxial, guías de onda, aire, fibra óptica.

- Definir las características materiales (componentes y

conectores mecánicos) y eléctricas (niveles de tensión) que se van a usar

en la transmisión de los datos por los medios físicos.

- Definir las características funcionales de la interfaz

(establecimiento, mantenimiento y liberación del enlace físico).

- Transmitir el flujo de bits a través del medio.

- Manejar las señales eléctricas del medio de

transmisión, polos en un enchufe, etc.

- Garantizar la conexión (aunque

no la fiabilidad de dicha conexión).

La capa física también

es responsable por definir se la transmisión puede o no, ser realizada en los

dos sentidos simultáneamente.

Los protocolos más

conocidos de esta capa son: IEE 1394, DLS, RDSI, Bluetooth, GSM, USB, ADSL,

entre otros.

Conclusión

El objetivo del modelo

OSI es proporcionar una base común.

Que permita el

desarrollo coordenado de padrones para la interconexión de sistemas.

Miren que el termino

abierto no se aplica a ninguna tecnología, implementación o interconexión

particular.

Si aplica a la

adopción de padrones para el cambio de informaciones, padrones que representan

un analisis funcional de cualquier proceso de comunicación.

La elaboración del

modelo OSI represento un esforzó en la tentativa de lograr un padrón.

Para el desarrollo de

las nuevas tecnologías para la implantación de productos de redes, que fueran

compatibles entre ellos.

Entretanto, el modelo

OSI es conceptual y no una arquitectura de implantación real de protocolos de

rede.

Fuentes:

SEACCNA

- Obtener vínculo

- X

- Correo electrónico

- Otras apps

Comentarios

Archivo

Archivo

Mostrar más

Mostrar menos

Lo mas leído

Publicado por

Hackulus

Que es un hacker? Como ser un hacker? LIBROS DE HACKING DE REGALO

- Obtener vínculo

- X

- Correo electrónico

- Otras apps

Publicado por

Hackulus

6 consejos para convertirte en Hacker

- Obtener vínculo

- X

- Correo electrónico

- Otras apps

Publicado por

Hackulus

ACADEMIA ESET Security

- Obtener vínculo

- X

- Correo electrónico

- Otras apps

Publicado por

Hackulus

5 ROBOTS SENCILLOS DE CONSTRUIR

- Obtener vínculo

- X

- Correo electrónico

- Otras apps

Publicado por

Hackulus

Curso : Introduccion al Hacking y Cyberseguridad

- Obtener vínculo

- X

- Correo electrónico

- Otras apps

gracias, por tu ayuda

ResponderBorrarhisavel, deja de tocas las narices

ResponderBorrarana es una ++++++

Borrar